Bezpieczeństwo

Jak korzystać z GPG do szyfrowania i podpisywania danych? Generowanie kluczy, algorytmy i konfiguracja

Poznaj GPG – potężne narzędzie do szyfrowania i podpisywania danych. Dowiedz się, jak generować klucze GPG oraz jakie algorytmy szyfrowania…

WPS Office – wszechstronny pakiet biurowy. Funkcje, bezpieczeństwo i interfejs użytkownika

Poznaj WPS Office – wszechstronny pakiet biurowy z funkcjami jak przetwarzanie tekstu, tworzenie prezentacji i analiza danych. Sprawdź jego interfejs…

JDownloader to potężny menedżer pobierania, który umożliwia równoczesne pobieranie plików i automatyczne rozpoznawanie Captcha. Dowiedz się, jak optymalnie go wykorzystać!…

Partycja dysku twardego – co to? MBR vs GPT w systemach Windows i UNIX

Dowiedz się, czym jest partycja i dlaczego jej odpowiednie zarządzanie jest kluczowe dla bezpieczeństwa danych. Poznaj różnice między MBR a…

Linux czy Windows – co wybrać? Porównanie kompatybilności, bezpieczeństwa i wydajności

Linux czy Windows? Odkryj, który system operacyjny lepiej spełni Twoje oczekiwania w zakresie kompatybilności sprzętowej, bezpieczeństwa i wydajności. Przeczytaj nasze…

Roundcube – jak zainstalować i skonfigurować zaawansowanego klienta IMAP z intuicyjnym interfejsem i funkcjami bezpieczeństwa

Poznaj Roundcube, popularnego klienta IMAP z intuicyjnym interfejsem użytkownika i zaawansowanymi funkcjami bezpieczeństwa. Dowiedz się, jak zainstalować i skonfigurować to…

Poznaj możliwości Wget – niezawodnego narzędzia do pobierania plików z Internetu, obsługującego protokoły HTTP, HTTPS, FTP i FTPS. Dowiedz się,…

Jak Linux może przypominać Windows? Dystrybucje, instalacja i bezpieczeństwo

Zastanawiasz się, czy Linux może działać jak Windows? Odkryj dystrybucje Linuxa, które oferują podobny interfejs i sprawdź kompatybilność aplikacji. Dowiedz…

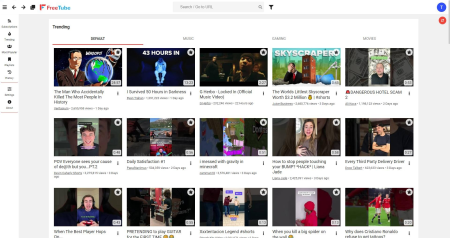

FreeTube – jak oglądać YouTube bez reklam i śledzenia na Windows, Mac i Linux?

Odkryj FreeTube – alternatywnego klienta YouTube, który oferuje oglądanie bez reklam i śledzenia. Ciesz się prywatnością oraz wsparciem dla Windows,…

Poznaj zalety serwera Linux i dowiedz się, dlaczego VPS Linux to doskonały wybór dla Twojego projektu. Sprawdź, jak skonfigurować usługi…